Nie powinno się stosować połączenia VPN z wykorzystaniem protokołu PPTP, ponieważ na dzień dzisiejszy protokół ten jest kompletnie złamany. Połączenie VPN zestawione za pomocą protokołu PPTP powinno być używane jedynie w ostateczności.

Praktycznie wszystkie urządzenia Mikrotik oparte na systemie RouterOS włącznie Cloud Hoster Router (CHR) posiadają możliwość zestawienia połączenia VPN za pomocą protokołu PPTP. Przed przystąpieniem do konfiguracji ponownie przypominamy, że wysoce niezalecane jest korzystanie z tego sposobu połączenia VPN. Wykorzystanie PPTP jest traktowane jako ostateczność, gdy potrzebujemy zestawić połączenie VPN a urządzenie obsługuje jedynie tą formę połączenia.

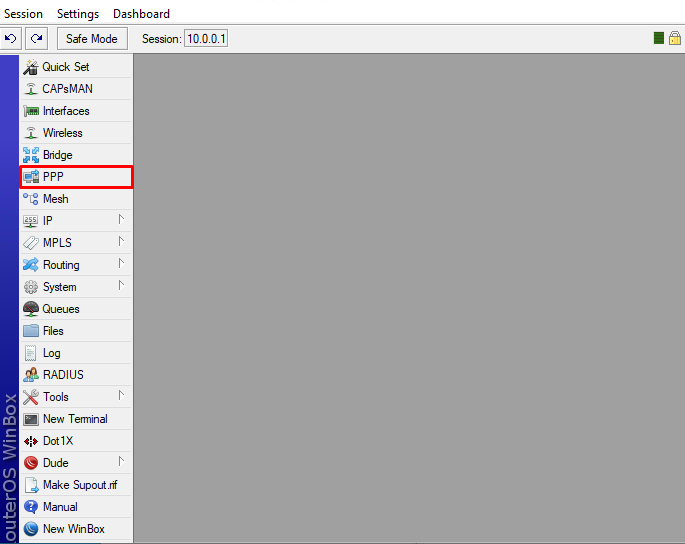

W pierwszej kolejności należy zalogować się się do wcześniej skonfigurowanego routera. Zalecane jest skorzystanie z aplikacji Winbox.

Po zalogowaniu się, z paska po lewej stronie należy wybrać PPP.

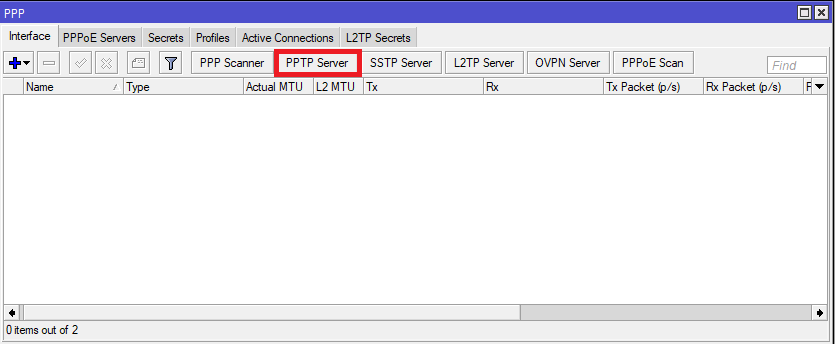

Po otwarciu zakładki zostanie otworzone okno, z którego trzeba wybrać PPPTP Server.

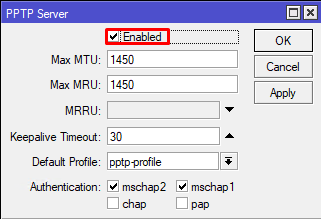

W następnym oknie trzeba włączyć serwer PPTP zaznaczając opcję Enable. Następnie należy kliknąć OK.

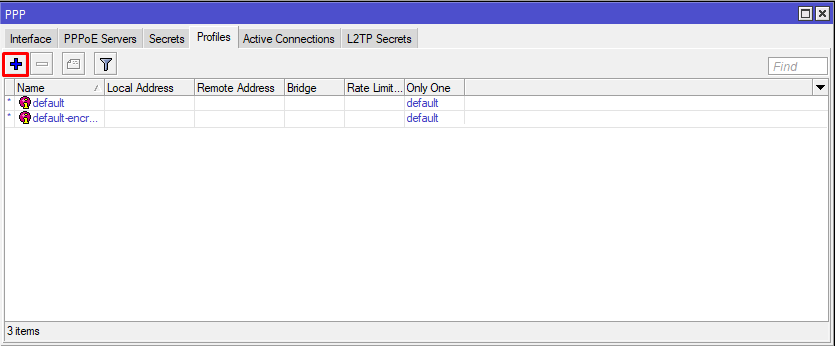

Po przejściu do zakładki Profiles trzeba kliknąć na niebieski znak plusa w celu dodania nowego profilu.

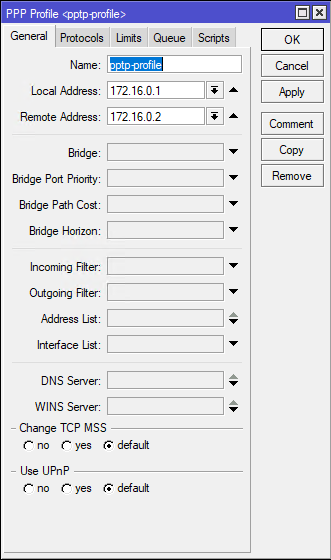

Aby utworzyć nowy profil trzepa uzupełnić następujące pola:

- Name: Nazwa profilu.

- Local Address: Adres jaki będzie posiadał router po zestawieniu połączenia.

- Remote Address: Ares jak będzie posiadało urządzenie, będzie się łączyć za pomocą VPN.

Wybrane adresy powinny znajdować się poza pulą przeznaczoną dla hostów sieci LAN. Aby zapisać ustawienia należy kliknąć OK.

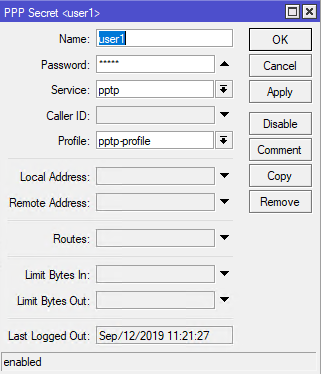

W celu utworzenia użytkownika VPN należy przejść do zakładki Secrets w oknie PPP. Teraz trzeba kliknąć znak plusa. W nowo otwartym oknie uzupełnić następujące pola:

- Name: Nazwa użytkownika VPN.

- Password: Hasło do serwera VPN.

- Service: Wybór do jakich usług VPN, może zostać wykorzystany użytkownik. Należy wybrać pptp.

- Profile: Profil połączenia.

Klikamy OK w celu zapisania ustawień.

Pozycja reguł zapory sieciowej w systemie RouterOS ma ogromne znaczenie. Jeżeli chcemy zezwolić na dany typ połączenia, reguła za to odpowiedzialna powinna być ponad wpisami blokującymi.

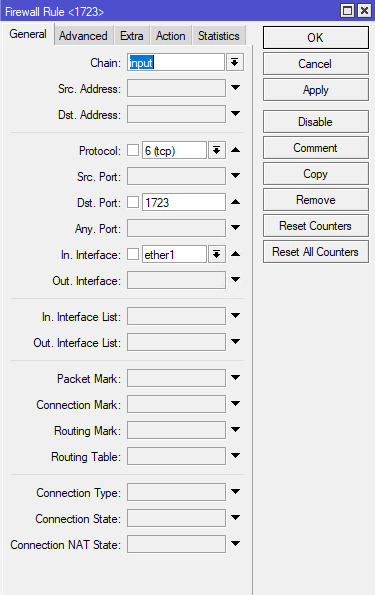

Aby utworzyć nowe reguły zapory sieciowej trzeba przejść do IP -> Firewall. W nowym oknie należy wybrać zakładkę Filter Rules i dodać nowe reguły. Pierwsza reguła pozwala na przesyłanie pakietów na porcie 1723, który jest wykorzystywany przez PPTP. W zakładce General należy uzupełnić pola:

- Chain: Wybrać input

- Protocol: Wpisać tcp

- Dst. Port: 1723

- In. Interface: Interfejs WAN

W zakładce Action, w polu action wybrać accept.

Następnie dodajemy drugą regułę, która zezwala na przesyłanie pakietów za pośrednictwem protokołu GRE z którego korzysta PPTP podczas zestawiania połączenia.

W zakładce General należy podać:

- Chain: input

- Protocol: gre

- In. Interface: Interfejs LAN

W zakładce Action, w polu action wybrać accept.

W przypadku gdy urządzenie łączące się za pomocą VPN do naszego routera ma również posiadać dostęp do internetu należy zastosować translację adresu, czyli tzw. NAT.

W tym celu, w oknie firewall należy przejść do zakładki NAT i dodać nową regułę:

- Chain: srcnat

- Src. Address: Adres hosta, który łączy się do serwera VPN

- Out. Interface: Interfejs WAN

W zakładce Action w polu action wybrać masquerade oraz zatwierdzić przyciskiem OK

Łączenie do serwera VPN

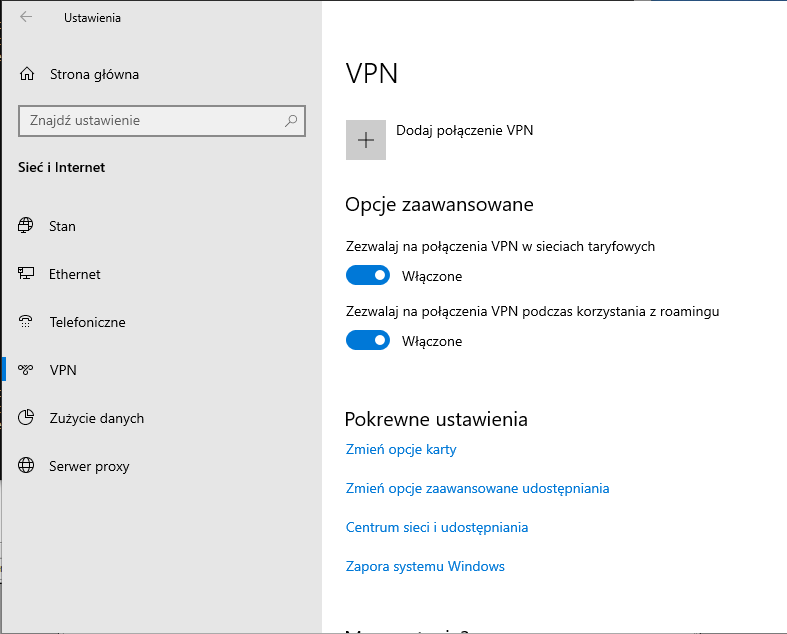

System Windows 10 posiada natywne wsparcie dla protokołu PPTP. W celu dodania użytkownika VPN należy wejść w Ustawienia->Sieci i Internet. Z lewej strony wybrać VPN i kliknąć na przycisk plus obok napisu Dodaj połączenie VPN.

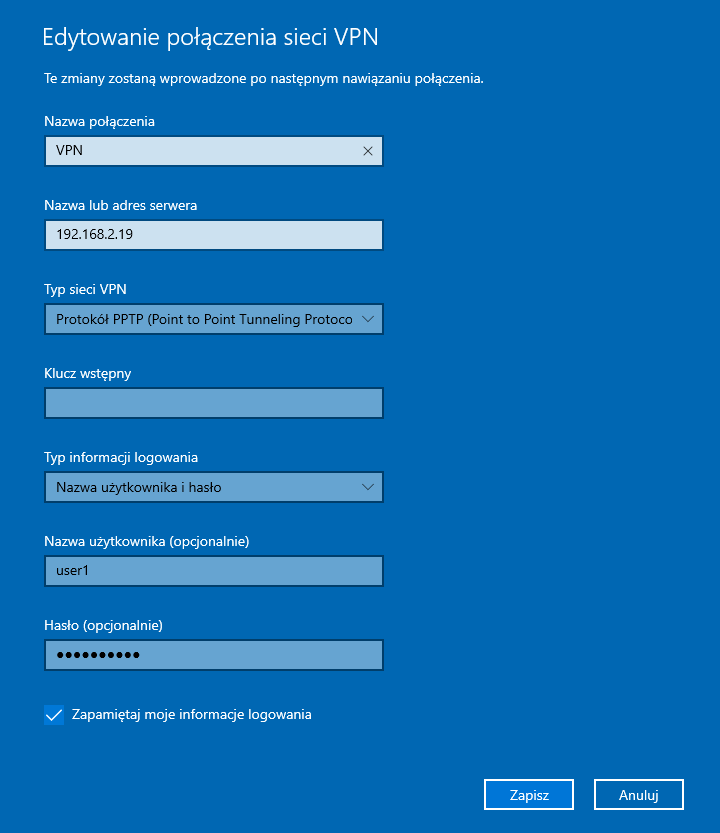

Zostanie otwarte okno tworzenia nowego połączenia VPN. Należy w nim podać:

- Dostawca sieci VPN: Windows (wbudowane)

- Nazwa połączenia: Indywidualna nazwa dla tego połączenia

- Typ sieci VPN : Protokół PPTP

- Typ informacji i logowania: Wybierać nazwa użytkownika i hasło.

- Nazwa użytkownika: Nazwa utworzonego użytkownika VPN.

- Hasło: Hasło utworzonego użytkownika VPN.

Dodatkowo można zaznaczyć opcję zapisującą poświadczenia do połączenia z serwerem VPN. Po uzupełnieniu wszystkich pozycji kliknąć Zapisz.

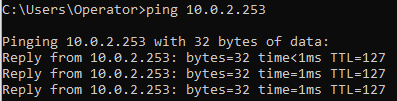

W celu zestawienia połączenia VPN należy kliknąć na nazwę połączenia oraz na przycisk połącz. W celu przetestowania czy połączenie zostało nawiązane poprawnie można wykonać ping na adres maszyny wirtualnej, która znajduje się w sieci prywatnej.

W przypadku gdy urządzenie, które ma odpowiedzieć na pakiet ICMP nie jest w stanie tego zrobić, oraz posiada system z rodziny Windows, należy zezwolić na tego typu połączenie. Można tego dokonać edytując wpisy w zaporze sieciowej.

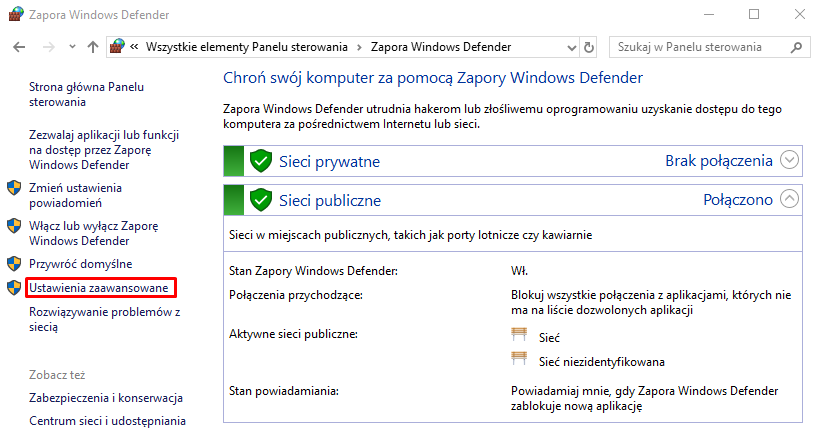

W pierwszej kolejności należy przejść do Panelu sterowania ->Zapora Windows Defender. Z lewej strony okna wybrać ustawienia zaawansowane

W nowym oknie wybrać z lewej strony, reguły przychodzące Następnie z prawej strony wybrać Filtruj według stanów -> Filtruj według wyłączenia. Teraz należy odszukać następujące reguły oraz je włączyć.

- Monitorowanie maszyny wirtualnej (żądanie echa — ruch przychodzący ICMPv4)

- Udostępnianie plików i drukarek (żądanie echa — ruch przychodzący ICMPv4)

- Udostępnianie plików i drukarek (żądanie echa — ruch przychodzący ICMPv4)

- Monitorowanie maszyny wirtualnej (żądanie echa — ruch przychodzący ICMPv6)

- Udostępnianie plików i drukarek (żądanie echa — ruch przychodzący ICMPv6)

- Udostępnianie plików i drukarek (żądanie echa — ruch przychodzący ICMPv6)

Komunikacja przy pomocy protokołu ICMP będzie już możliwa.